Un peu de carburant pour la scène Switch : des articles sur les exploits TSEC (Tegra Security Processor)

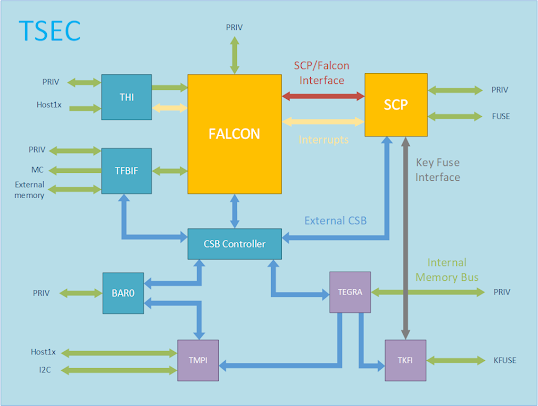

Les pirates Hexkyz, SciresM et Plutoo ont récemment publié des articles détaillés sur leurs récents travaux sur la sécurité TSEC/Falcon de la Nintendo Switch, et comment ils ont réussi à 1) briser sa sécurité de manière irréparable pour Nintendo et 2) extraire la racine sous-jacente clés.

Les deux articles sont des explications détaillées sur la façon dont les hacks spécifiques ont été réalisés, même si je ne vous mentirai pas, le billet de blog de Hexkyz et SciresM en particulier est assez long et détaillé. C'est intéressant mais pas pour les âmes sensibles. Je ne prétendrai pas avoir compris même 10 % de ce qui y est détaillé, alors je vais plutôt laisser les personnes intéressées lire l'intégralité de l'article :

https://hexkyz.blogspot.com/2021/11/je-ne-sais-quoi-falcons-over-horizon.html

Hexkyz et SciresM remercient les personnes/groupes suivants pour leur contribution aux exploits :

En comparaison, l'article de Plutoo sur la façon dont il a extrait toutes les clés du TSEC de NVidia a presque l'air d'être facile, mais ne vous y trompez pas. En réutilisant les idées et les outils développés par Yifanlu à l'époque de Vita, Plutoo a utilisé DFA (Differential Fault Analysis) pour perturber le système et extraire des informations, ce n'est pas votre code de triche konami d'entrée de gamme.

https://gist.githubusercontent.com/plutooo/733318dbb57166d203c10d12f6c24e06/raw/15c5b2612ab62998243ce5e7877496466cabb77f/tsec.txt

En quoi est-ce utile à la scène ?

Pour faire court, cela ne vous est pas directement utile, l'utilisateur final : les pirates ont réussi à briser la sécurité de la console assez profondément, mais vous auriez toujours besoin d'un moyen d'exécuter le code d'une manière ou d'une autre comme point d'entrée pour pour tirer parti de ces exploits. De nos jours, l'exécution de code non signé sur la Switch peut être réalisée via le hack fusee gelée ou les puces électroniques (voir notre article détaillé ici), mais si vous avez l'un des modèles récents où une puce électronique est requise, il y a encore de l'espoir que les hacks logiciels puissent éventuellement voir le lumière du jour pour ceux d'entre nous assez patients.

La source: SciresM et Pluton (merci à @unamear pour l'astuce)